简介: 作者肖力从事网络安全工作将近20年,处理过各类攻击威胁,经历了云下云上安全的建设。云计算的安全工作从10年前开始,他们搭建了阿里云平台的防护体系,帮助各行业用户在云上构建企业安全能力。云原生的出现进一步加深了他对安全的理解和思考。未来要实现的,也许已经不再称之安全防护,而是一套长在云里的原生“免疫系统”。

作者 | 肖力

来源 | 阿里技术公众号

肖力:阿里巴巴集团副总裁、阿里云安全总经理

我从事网络安全工作将近20年,处理过各类攻击威胁,经历了云下云上安全的建设。

云计算的安全工作从10年前开始,我们摸着石头过河,搭建了阿里云平台的防护体系,帮助各行业用户在云上构建企业安全能力。

云原生的出现进一步加深了我对安全的理解和思考。未来我们要实现的,也许已经不再称之安全防护,而是一套长在云里的原生“免疫系统”。

一 云下20年:外挂式安全

2000年到2020年国内诞生了上千家安全公司,提供上百种品类的安全产品,介绍手册里对使用体验从未改变的一句描述是:即插即用。然而,再无缝的外挂也难以避免兼容性问题。其次,实际情况因接口统一性、兼容性等问题,标注即插即用的设备,1个月都部署不进去的情况比比皆是。

停留在大部分人记忆中“熊猫烧香”级别的炫技式攻击,早已过时。去年,全球疫情和新常态远程办公出现,我们观测到了高度复杂的攻击。几个月前发生的SolarWinds APT攻击,国际顶级安全公司沦陷。阿里云成功防御的资源耗尽型DDoS攻击,刷新了历史观测最大规模记录。对企业的损失来说,最新的勒索软件攻击已经动辄赎金要求数亿。

试想一下,企业数字资产安全,在这种情况下会处于什么状态?

云直接改变了这种安全现状。

1月爆发的Incaseformat蠕虫病毒,主要依赖U盘进行传播,云上空间实现天然免疫,默认不受该传播方式影响,所有云上用户无感知度过这个舆论影响很大的安全事件。

云原生容器具备镜像快照功能,遇到勒索软件攻击数据被加密,用户通过这个功能快速恢复,而不需要去交付赎金。

云原生安全发展方向,我从安全技术和理念里两方面,总结为内置、前置两大关键词。

- 内置——单点的防护能力打碎重组,融入基础设施本身。

- 前置——在更上游的阶段考虑安全,树立一个信任和一个怀疑。

二 原生安全技术:融入基础设施的免疫系统

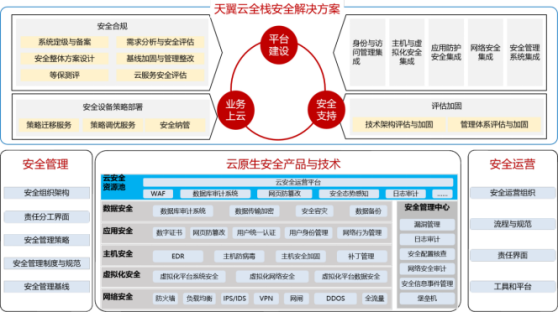

阿里云自身的安全实践已久,无论基于广义云原生还是狭义云原生概念,面向未来的几个技术趋势已经越来越清晰。

1 安全成公共资源实现按需调用

大部分企业安全资源是非常有限的,却存在一个矛盾点:即需要能支撑峰值流量,大部分时间用量却是打不满的。

比如阿里巴巴自身业务,双11无疑是一个流量峰值,而全年业务由一个峰值+多个波峰+波谷构成,峰值和波谷的区别可能非常大,安全没必要储备了大量“粮草”处于“待命”状态。

安全能力服务化(SaaS化),是一个行业内展望已久的趋势,安全能不能按需调用?

我去年经常讲一个例子,疫情期间钉钉1小时扩容2万台服务器,安全防护实现小时级覆盖。云下场景的同类企业,每台设备都需要上架、调适,串联在链路上做防御阻断,至少需要1个月时间。

云环境中,业务系统上线只需要完成接入动作,安全保护随之而来。

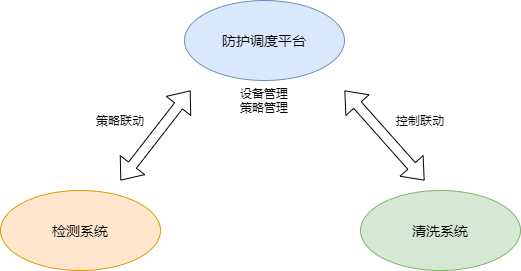

2 基础设施天然具备检测防护能力

安全能力直接内置在基础设施节点中。流量通过某些节点时,比如SLB负载均衡和CDN边缘计算,直接完成安全检测。同一份带宽资源,业务提速做到无感保护。

遍布基础设施的各安全能力节点,面对风险如同开启了 “上帝视角”, 单点威胁实现全网秒级协同,提升了全IT环境的风险反应和处理速度。过去几年,阿里云在一些客户重大事件保障和大型实战演习中,攻防能力一直是榜首的位置。一方面优势来自于自身技术的储备,更多的则来自于基于云的全局威胁发现和联动处置能力。

3 攻击主动修复实现无感防御

十几年前我们做安全,系统不行全靠人肉来补。

有时候一个漏洞出现,几十上百个应用,要挨个手动排查。修复过程中业务不能下线,还要做到用户无感,导致后台的操作缓慢又痛苦。这种被迫降速,又进一步拉长攻击窗口期,提升了业务风险。

今天,阿里云上的漏洞修复,已经变得非常简单。一旦漏洞出现,云自动开启防护罩,保证攻击打不进来,云也将持续进化实现自动修复。

我们把很多可能产生问题的难点,在IT建设的时候就思考和解决掉了,安全人员看到的是相对简单的统一控制台,通过业务逻辑来进行安全策略的配置,把精力聚焦到高价值的事情上。

三 原生安全理念:绝对信任和持续怀疑

现代商业复杂程度远远高于过去,简单是消解复杂的最佳路径,安全理念需要被化约。

企业员工的位移和身份动态变化的速度,大概是过去的N倍速。数据可能产生于任意终端、任意人员、任意地理位置。数据可能存储在公共云、私有云、边缘计算节点……这其中发生的计算、处理和交换动作更是形成了复杂的交叉网状结构。

安全防护看似无处下手,这也是“免疫系统”的重要性。我们全方位审视安全,抽丝剥茧去看背后的逻辑。

云上数据的生命周期旅程可能发生于IT系统的大脑、心脏、甚至末梢,像血液一样在企业内流转,为各器官的运作服务,信息流代替工作流在推动着业务的发展。如何保证整个系统的安全?

1 云即信任

云原生安全的进化,在不断缩小信任成本,让基础设施本身成为更加高可用、高安全等级的可信计算环境。

芯片级硬件可信

芯片级安全,是当前技术领域内最高等级的安全。硬件的不可篡改性,决定了其成为最高等级安全的基础。

阿里云在去年10月,业内首发基于SGX2.0和TPM的可信虚拟化实例,最早完成了芯片级硬件安全的落地。最新推出的第七代ECS实例,全量搭载安全芯片作为硬件可信根,实现服务器的可信启动,确保零篡改。这意味着真正意义上第一次实现了能够支持大数据运算的安全可信环境。

用户不需要再关心硬件层的基础上,任何篡改异常可被第一时间发现,从而更专注于安全开发,进一步减少代码量。

数据默认透明加密

加密是最原始的数据保护方式,这并不是一个安全新概念。

而云上的数据加密是一个更天然的过程,原生数据自“出生”默认加密。云上产生的数据,实现自动加密,数据迁移上云默认落盘加密,关键业务敏感数据实现字节级加密。

云基础设施还提供公钥密码应用系统,在数据加密的基础上再加一把锁。

密码系统可以自动或自定义改变密码,这个听起来很普通,但实际需要基础设施层算法精巧设计的功能叫“密钥轮转”。公共云有一个主密钥,默认每天轮转一次,用户自有密钥可从天到年为单位自定义设置轮转周期,让被破解成为不可能。

2 对动态因素持续怀疑的零信任

数据总是由人创造的。企业各环节线上化,每个人都可能是数据的生产者。

无论是企业访问OA系统、审批系统、公司邮件、视频会议等传统需求,还是远程开发、测试、运维、客服等复杂场景,从身份认证、网络准入、动态权限管理等方式入手,到通过网络能力实现安全的内网准入,实现打造持续怀疑、动态监测和认证的安全云环境。

当云作为IT基础设施,算力成为像水、电、煤一样的公共资源,这其中安全意味着什么不言而喻。我们也希望打造全世界最安全的云,在越来越复杂中,提供越来越简单的选择。

原文链接

本文为阿里云原创内容,未经允许不得转载。