作者:罗旅帆

一、概述

通常我们使用wireshark进行抓包分析的时候,在远端设备抓取一部分数据包后,再回传到本地,然后使用wireshark进行分析。这种操作主要是抓取的数据包不是实时的,不能做实时数据分析,其次每次要穿文件也不太方便。并且针对时效要求高,并且设备处理性能不高的被抓包设备。进行实时分析也会造成线上业务卡顿。

所以在这里介绍下如何使用wireshark进行远程抓包。

二、如何使用

1.软件安装

首先我们需要再被控电脑上安装rpcapd.exe这个软件,主控电脑上安装wireshark

rpcapd 是 WinPcap 工具包中提供的一个远程抓包服务程序,允许用户通过网络从远程设备捕获数据包。它默认使用 TCP/2002 端口,支持加密和身份验证功能。

2.网络要求

确保服务端和客户端之间的网络连通,防火墙放行 TCP/2002 端口

*注意事项:wireshark 的高版本默认带的是Npcap 工具包,该工具包默认不含rpcapd组件,所以我们安装wireshark后需要手动卸载Npcap ,手动安装WinPcap。并重启电脑

下载地址 https://www.winpcap.org/install/

3.启用远程抓包

在winpcap的安装文件夹内找到rpcapd程序,在cmd中执行以下命令。

rpcapd.exe -n

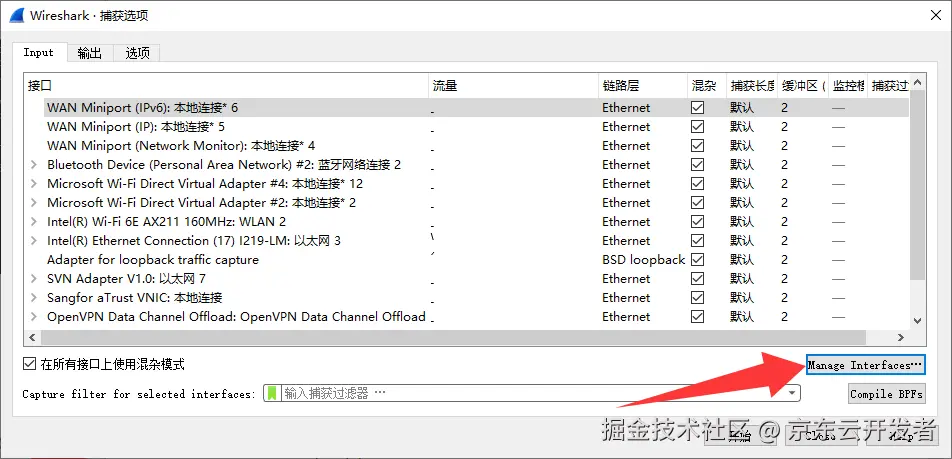

4.wireshark设置

输入被控机IP 和端口

接下来调用这个远程端口就可以直接对目标机器的网卡进行在线抓包分析

三、总结

在进行自动化流水线的报文实时分析,高密报文,语音视频流等实时性较高的 问题排查场景中。往往需要 做到场景复现,抓包分析分开处理。这个时候进行远程抓包是一个更好的操作手段

并且进行远程抓包,方便远端技术人员进行在线分析,只要网络互通互联即可进行协助分析。并且支持多人同时实时分析互不干扰。