网络攻击可以袭击任何组织,甚至大规模破坏其运作。就在最近,设施管理服务提供商ISS World发布了一份声明,其中提到自己是恶意软件攻击的受害者。ISS World的客户遍布全球70多个国家。ISS World还声称已经控制了袭击,并确定了威胁的根源。

总之,ISS World是幸运的,因为它能够相当快地解决这个问题。在某些情况下,受影响的组织可能需要数周或更长时间才能挫败复杂的攻击。通常,在发现威胁源之前,这些事件已经危及受害者的整个行动一段时间。

这就是网络安全专家强调主动防御重要性的主要原因。公司不仅需要保护其运营,还需要保护其客户和员工免受网络攻击的破坏性影响。确保操作顺利无阻碍的一种方法是,在允许使用IP地理定位API等解决方案访问网络之前,仔细检查每个连接的IP地址。

IP地址屏蔽如何帮助用户抵御网络攻击?

经营一家全球性公司意味着来自世界任何地方的任何人都可以通过其网络与员工沟通。但并非所有所谓的“全球组织”都在每个国家从事商业交易。也就是说,安全团队可以限制来自和前往他们不开展业务的国家的访问。

例如,一家只在亚太地区、欧洲和美国运营的公司可以避免来自中东的威胁,至少通过仔细检查与该地区IP地址的联系。

阻止访问分配给某些国家的整个IP范围也是一种选择,但对一个组织来说可能会非常有限。例如,该公司可能错过了潜在的合作伙伴关系。如果一家总部位于中东的组织试图与该公司联系以达成合作协议,该怎么办?最好是单独屏蔽IP地址,因为这些IP地址被证明是恶意行为。

案例研究:IP地理定位用于威胁保护

虽然使用IP(定位数据库)地理定位API或查找并不是万能药,但该产品仍然可以降低组织遭受削弱性网络攻击的几率。例如,它的使用可以限制不必要的流量进出用户的网络。

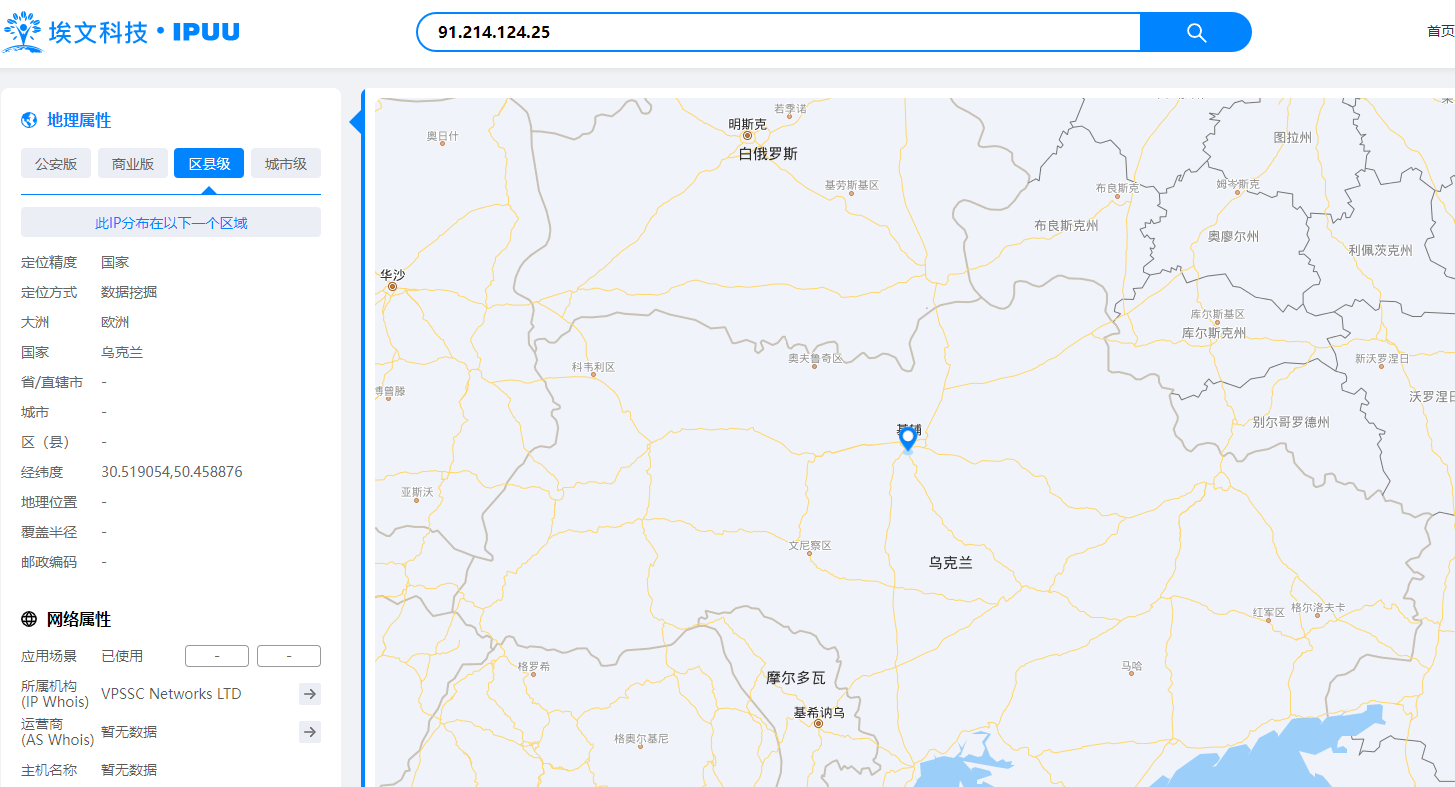

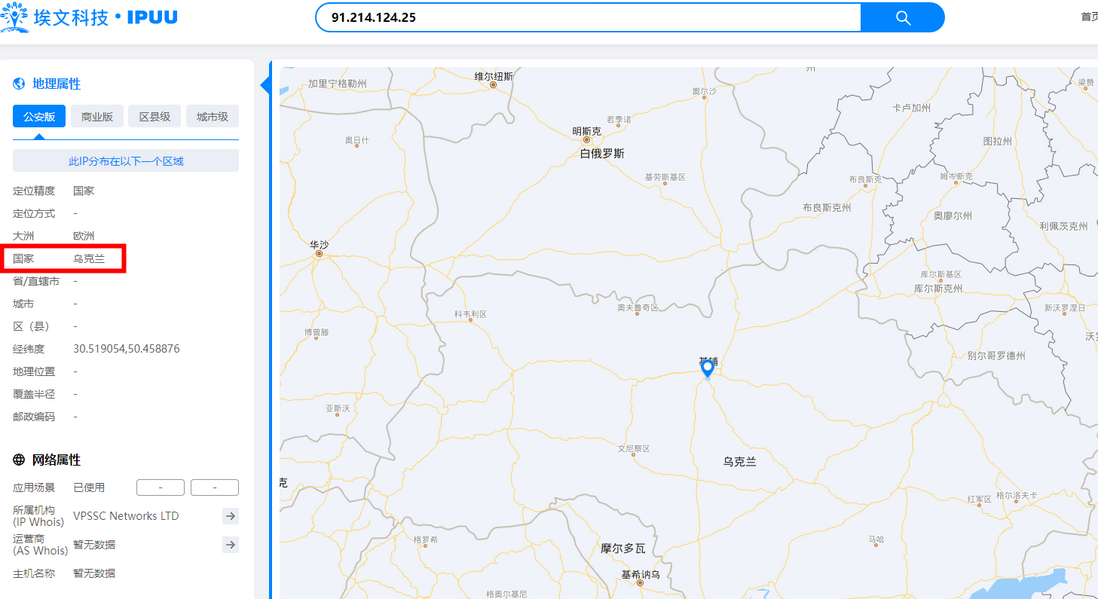

例如,你的安全团队成员可以通过查看组织的网络日志来识别威胁的来源,例如IP地址91.214.124.25(本文稍后将显示的恶意IP地址)与通常发现的IP地址不一致。

通过我们的IP(定位数据库)地理位置查找运行它,发现IP地址实际上是基于乌克兰的:

由于你的组织在这个假设场景中不向乌克兰的客户提供服务,因此你的团队应该更加关注它。事实上,虽然乌克兰 IP 地址可以非恶意访问你的网络,但该特定 IP 地址被明确引用为CLOP 勒索软件攻击的危害指标 (IoC) ,因此需要阻止。

防范网络攻击需要安全团队分析和过滤流经其网络的流量。他们应该特别注意可疑的 IP 地址,并确保在 IP 地理位置查找的帮助下,每个访问者或用户在被授予访问网络连接的文件和系统之前都经过身份验证。